FAQ

Что такое киберпреступность?

Киберпреступность — это форма преступности, связанная с использованием компьютеров, сетей и цифровых технологий. Киберпреступники могут совершать различные преступления, такие как взлом, мошенничество, кража личных данных и распространение вирусов.

Какие виды киберпреступности существуют?

Существует множество видов киберпреступности, включая фишинг, мошенничество с банковскими картами, взломы, распространение вирусов, DDoS-атаки и многое другое. Киберпреступники постоянно разрабатывают новые методы и тактики для достижения своих целей.

Какие последствия может иметь киберпреступность?

Киберпреступность может иметь серьезные последствия для отдельных лиц, организаций и даже правительств. Это может привести к утечке чувствительной информации, финансовым потерям, нарушению конфиденциальности и даже нанести физический ущерб. Киберпреступность также подрывает доверие в цифровом пространстве и может иметь долгосрочные последствия для пострадавших.

Каковы основные методы защиты от киберпреступности?

Основные методы защиты от киберпреступности включают использование антивирусного программного обеспечения, брандмауэров, регулярное обновление программного обеспечения, создание сложных паролей, обучение сотрудников основам кибербезопасности и резервное копирование данных. Комплексный подход к защите информации и системы является наиболее эффективным.

Какую роль играют специалисты по кибербезопасности в предотвращении кибератак?

Специалисты по кибербезопасности играют важную роль в предотвращении кибератак. Они анализируют уязвимости, разрабатывают стратегии защиты, устанавливают системы безопасности и реагируют на инциденты. Их знания и опыт необходимы для обнаружения и предотвращения киберугроз.

Какие вызовы ждут нас в будущем в сфере кибербезопасности?

В будущем кибербезопасность будет сталкиваться с новыми вызовами. Развитие технологий, таких как искусственный интеллект, интернет вещей и квантовые вычисления, создаст новые уязвимости и возможности для киберпреступников. Специалисты по кибербезопасности должны быть готовы к постоянному обновлению знаний и развитию новых методов защиты.

Фишинговая атака: основные виды

В соответствии с планами, усилиями и ожиданиями злоумышленников выделяется несколько основных подходов. Рассмотрим по порядку.

Классический фишинг

Классическая фишинговая атака составляет примерно 90% всех подобных атак в сети. Проводится рассылка сообщений по электронной почте или другим каналам от лица известной компании, которая ведет активную деятельность. Это могут быть:

В роли предлога используется «кнут» — фраза вроде: «Если вы этого не сделаете, учетная запись будет заблокирована в течение суток». В других случаях «пряник» — «Переходите немедленно, и вы получите 5% кэшбека напрямую на карту на следующие покупки в течение месяца».

Адресная фишинговая атака

Все чаще фишеры используют целенаправленные атаки. Это происходит в результате того, что пользователи становятся опытнее, спам-фильтрация почтовых сервисов — надежнее. Злоумышленникам работать с каждым годом сложнее, и тут не обойтись без получения предварительной информации и точечной работы.

Этому помогает и понимание, что в современном интернете найти информацию несложно. «Цифровые следы» повсюду, и если человек их специально не удалял, извлечь их из сети не составляет труда даже для дилетантов без специального ПО. Очевидно, ситуация становится еще печальней, когда этим занимаются нейросети и искусственный интеллект.

А цель все та же — заставить пользователя перейти на «web-страницу, идентичную настоящей» с тем, чтоб получить секретные данные.

Фишинговая атака в отношении руководителей

Данные для входа в учетные записи директоров, президентов и финансовых руководителей организаций представляют значительный интерес для злоумышленников. В первую очередь тем, что при их получении появляется гораздо больше вариантов дальнейших действий. Например, в форме отправления письма с почтового ящика руководителя сотрудникам организации с просьбой немедленно предоставить личные данные, рабочие пароли и другую информацию. Или обращения к главному бухгалтеру с требованием немедленно перевести средства на указанный счет.

Также смотрите наше познавательное видео о семи самых популярных видах мошенничества:

Как защититься от фишинговых атак

Для защиты от фишинга важно помнить несколько базовых правил

Проверьте адрес отправителя

Мошенники могут подделать адрес отправителя, чтобы сделать письмо более правдоподобным. Однако если вы внимательно посмотрите на него, то обнаружите, что он не соответствует официальному адресу компании. Если сомневаетесь в подлинности письма, обратитесь в службу поддержки компании и уточните информацию.

Используйте антивирусы и определители номеров

Антивирусное программное обеспечение помогает защитить компьютер от спам-сообщений, а определитель номеров — от звонков, которые используют для фишинговых атак. Обновляйте своё антивирусное ПО регулярно, чтобы защитить себя от новых видов угроз.

Используйте разные пароли для разных сайтов

Многие люди используют один пароль для всех сервисов. Это удобно, но, насколько бы он ни был сложным, узнав его, злоумышленники смогут авторизоваться на всех сайтах, которыми пользуется человек.

Важно, чтобы пароли всегда были уникальными. Если вам сложно их запомнить, то используйте специальные приложения: Kaspersky Password Manager, «Пассворк» и другие

Настройте двухфакторную аутентификацию

Почтовый ящик, для доступа к которому используется мобильный телефон, тоже может быть взломан. Мошенники могут перехватить SMS-уведомления и всё равно войти в ваш аккаунт. Однако сделать это будет сложнее, а далеко не все мошенники технически подкованы.

Будьте осторожны, совершая онлайн-покупки

При покупке товаров или услуг убедитесь, что сайт использует безопасный протокол передачи данных, — в строке с адресом сайта должно быть написано https, а не http. Такие сайты в адресной строке браузера обозначаются символом замка:

Скриншот: Skillbox Media

Если нажать на него, то можно увидеть информацию о сертификате безопасности: наименование организации, которой он принадлежит, и его срок действия.

Никогда не вводите свои платёжные данные на сайтах, которым вы не доверяете. Заведите отдельную банковскую карту для покупок в интернете и не храните на ней большую сумму денег.

Обновляйте программное обеспечение

Обновление операционной системы, браузера и других программ позволяет повысить их защищённость. Как правило, в новых версиях устраняются выявленные уязвимости.

Будьте осторожны, когда используете общественный Wi-Fi

Общественные Wi-Fi-сети могут быть небезопасными, так как мошенники часто используют их для доступа к личным данным людей. Любая операция через такую сеть может привести к перехвату информации, например данных банковских карт.

Больше интересного про код — в нашем телеграм-канале. Подписывайтесь!

Как защитить свой бизнес от фишинговых атак

Обучение сотрудников

Информируйте сотрудников об опасностях фишинга, различных видах фишинга и способах предотвращения атак. Вы также можете запускать случайные фишинговые тесты, чтобы проверять бдительность своих сотрудников.

Используйте менеджер паролей для бизнеса

Использование решения для управления паролями для вашего бизнеса гарантирует, что пароли вашей организации будут храниться в безопасности и будут доступны только нужным людям. Например, Keeper Security предоставляет функции доступа для конкретных ролей и общие папки, позволяющие ограничить доступ к определенным учетным данным и записям. Наши надежные бизнес-функции также включают аудит паролей и отчеты, которые предоставляют полезную информацию о соблюдении правил обращения с паролями и упрощают применение политик использования паролей.

Советы по обнаружению и предотвращению фишинговых атак

Один из лучших способов защитить себя от фишинговой атаки – это изучить примеры фишинга в действии и понимать, что нужно искать при попытке обнаружить фишинговую атаку и что нужно предпринять для предотвращения атаки. Ниже представлены основные признаки, которые позволят вам выявить потенциальную фишинговую атаку:

- В электронном письме Вас просят подтвердить персональную информацию: Если вы получаете электронное письмо, которое выглядит подлинным, но кажется совершенно неожиданным, то это явный признак того, что письмо могло прийти от поддельного и ненадежного отправителя.

- Плохая грамматика: Неправильно написанные слова, плохая грамматика или странный фразеологический оборот также являются предупреждающим знаком попытки фишинга.

Сообщения, оказывающие серьезное давление: Если вам кажется, что сообщение предназначено для того, чтобы вы запаниковали и немедленно предприняли какие-то меры, то, наоборот, действуйте крайне осторожно – скорее всего, вы столкнулись с распространенной среди кибер-преступников техникой. Подозрительные ссылки или вложения: Если вы получили неожиданное сообщение с просьбой открыть неизвестное вложение, никогда не делайте этого, пока не будете полностью уверены, что отправитель является легитимным контактом

Подозрительные ссылки или вложения: Если вы получили неожиданное сообщение с просьбой открыть неизвестное вложение, никогда не делайте этого, пока не будете полностью уверены, что отправитель является легитимным контактом.

Слишком хорошо, чтобы быть правдой: Если с вами связываются с целью предложить какую-то «сделку века» или «суперневероятное предложение», то скорее всего речь идет о подделке или обмане.

Следующая лучшая линия защиты от всех видов фишинговых атак и кибер-атак в целом – это использование надежного антивируса. По крайней мере, вы можете воспользоваться преимуществами бесплатного антивируса, чтобы лучше защитить себя от онлайн-преступников и сохранить ваши личные данные в безопасности.

Виды кибер-преступлений

DDoS-атаки

Они используются для того, чтобы одновременно направить на требуемый сайт огромное количество запросов из различных источников, в результате чего перегрузить сайт огромным объемом трафика и вывести его строя (сделать его недоступным для реальных пользователей Интернета). Для этого создаются большие сети (известные как ботнеты) из устройств пользователей, зараженных вредоносными программами.

Ботнеты

Ботнеты – это сети, состоящие из взломанных компьютеров, которые управляются извне удаленными хакерами. Эти хакеры, используя ботнеты, рассылают спам или атакуют другие компьютеры (например, при проведении DoS-атак). Ботнеты также могут использоваться в качестве вредоносных программ и выполнять вредоносные задачи.

Кража онлайн-личности

Кража онлайн-личности возникает в тех случаях, когда преступник получает доступ к персональной информации пользователя, чтобы украсть его деньги, получить доступ к другой конфиденциальной информации или провернуть мошенническую аферу с налогами или медицинским страхованием от лица жертвы. Преступники, используя ваши персональные данные, могут зарегистрировать на ваше имя сотовый телефон или Интернет-подключение, использовать ваше имя для планирования преступной деятельности и требовать от вашего имени государственных льгот. Кражу онлайн-личности можно осуществить с помощью паролей, которые хакеры узнают в результате взлома устройства пользователя, благодаря персональной информации, полученной из социальных сетей, или путем обмана с помощью фишинговых писем.

Кибер-сталкинг

Этот вид кибер-преступности включает в себя онлайн-преследование, когда на пользователя обрушивается множество онлайн-сообщений и электронных писем неприятного содержания. Как правило, кибер-сталкеры используют социальные сети, веб-сайты и поисковые системы, чтобы запугать пользователя и внушить страх. Обычно кибер-сталкер знает свою жертву и заставляет человека чувствовать страх или беспокойство за свою безопасность.

ПНП (PUP)

Потенциально нежелательные программы (ПНП или PUP) менее опасны, чем другие виды кибер-преступлений, но они являются разновидностью вредоносных программ. Они могут удалять необходимое программное обеспечение в вашей системе, перенаправлять вас на требуемые поисковые системы и устанавливать предварительно загруженные приложения. Они могут включать шпионское или рекламное ПО, поэтому рекомендуется установить антивирусное программное обеспечение, чтобы избежать вредоносных загрузок.

Фишинг

При данном виде атаки хакеры отправляют пользователям письма с вредоносными вложениями или URL-адресами поддельных сайтов, чтобы получить доступ к их учетным записям или компьютеру. Кибер-преступники становятся все более изощренными, и многие из их писем не помечаются как спам. Эти письма обманывают пользователей, утверждая, что им нужно изменить пароль или обновить платежную информацию, в результате чего преступники получают доступ к аккаунтам пользователей или их персональной и конфиденциальной информации.

Запрещенный/незаконный контент

В рамках этого вида кибер-преступлений злоумышленники распространяют неприемлемый контент, который может считаться крайне неприятным и оскорбительным. Оскорбительный контент может содержать, помимо прочего, видео с порнографией, насилием или любой другой преступной деятельностью. Незаконный контент включает материалы, связанные с экстремизмом, терроризмом, торговлей людьми, эксплуатацией детей и т.д. Этот тип контента существует как в обычном Интернете, так и в анонимном «теневом» Интернете.

Онлайн-мошенничество

Обычно онлайн-мошенничество начинается с рекламы или спама, в которых обещают вознаграждение или предлагают нереальные суммы денег. Онлайн-мошенничество включает в себя заманчивые предложения, которые «слишком хороши, чтобы быть правдой», а, например, при переходе по предложенной в рекламе или письме ссылке, на компьютер пользователя (как правило, скрытно) устанавливается вредоносное ПО для взлома устройства и кражи информации.

Наборы эксплойтов

При наличии уязвимостей на вашем компьютере хакеры могут использовать наборы эксплойтов (ошибки в коде программного обеспечения) для получения контроля над вашим устройством. Наборы эксплойтов – это готовые инструменты, которые преступники могут купить в Интернете и использовать против любого, у кого есть компьютер. Наборы эксплойтов регулярно обновляются, как и обычное программное обеспечение, и они доступны на хакерских форумах в «темном» Интернете.

Программы-шпионы

Программы-шпионы — программное обеспечение, позволяющее собирать сведения об отдельно взятом пользователе или организации без их ведома. О наличии программ-шпионов на своем компьютере вы можете и не догадываться. Как правило, целью программ-шпионов является:

- Отслеживание действий пользователя на компьютере.

- Сбор информации о содержании жесткого диска. В этом случает речь идет о сканировании некоторых каталогов и системного реестра с целью составления списка программного обеспечения, установленного на компьютере.

- Сбор информации о качестве связи, способе подключения, скорости модема и так далее.

Однако данные программы не ограничиваются только сбором информации, они представляют реальную угрозу безопасности. Как минимум две из известных программ — Gator и eZula — позволяют злоумышленнику не просто собирать информацию, но и контролировать чужой компьютер.

Другим примером программ-шпионов являются программы, встраивающиеся в установленный на компьютере браузер и перенаправляющие трафик. Вы могли сталкиваться с подобными программами, если при запросе одного сайта открывался другой.

Вредоносные рассылки

Другой вид мошенничества в интернете — содержащие вредоносные коды электронные письма. Люди такие письма, как правило, открывают из любопытства. Рассылка писем может быть осуществлена от имени абсолютно любого учреждения: телеком-операторы, банки и прочие компании, с которыми вы, как и любой другой гражданин РФ, когда-то могли пересекаться.

Страдают от рук кибер-мошенников и финансовые организации. К примеру, злоумышленники нередко предпринимают попытки захвата контроля над банковскими компьютерами, что открывает дорогу для совершения хищений на огромные суммы.

Для этой цели мошенники высылают банкам вредоносные рассылки, отправителем в которых может быть указан, например, орган исполнительной власти. В заголовке такой рассылки — официальный запрос, информация о изменении законодательства, взимание штрафа или задолженности и т.д.

Виды фишинга

Фишинг — это не только ссылки в электронных письмах и СМС. Арсенал злоумышленников постоянно растёт, так как о старых способах узнаёт всё больше людей. Разберём основные варианты фишинговых атак.

Социальный фишинг

Это фишинговые атаки, целью которых являются аккаунты в популярных соцсетях, например VK или «Одноклассниках».

Мошенники создают фейковую страницу входа в соцсеть и приглашают человека перейти по ссылке. Для этого они отправляют на его электронную почту письмо о том, что кто-то пытается войти в аккаунт и требуется срочно подтвердить пароль для его защиты.

Как только человек вводит данные на фейковом сайте, фишеры получают доступ к его аккаунту. Затем страница перенаправляет пользователя на настоящий сайт соцсети, и он может даже не заметить, что изначально был не там. Другая опасность в том, что, если человек использует одни и те же логины и пароли в других соцсетях и сервисах, то фишеры получат доступ и к ним.

Сделать так, чтобы сообщения от мошенников выглядели настоящими, не так уж и сложно. Невнимательный пользователь может не заметить разницы. Например, у официального сайта LinkedIn есть несколько доменов электронной почты, включая linkedin@e.linkedin.com и linkedin@el.linkedin.com. Поэтому сложно проверить, какие домены в самом деле принадлежат LinkedIn, а какие нет.

То же касается и других сетей ― нужно внимательно проверять адрес отправителя письма и адрес страницы, где вы вводите свои данные: vk.com — это настоящий сайт, а vkom.com ― подделка.

Фишинг-атаки на электронную почту

Мошенники отправляют электронные письма с поддельными ссылками, которые выглядят как официальные письма от банков, онлайн-магазинов или сервисов. При переходе по ссылке пользователь попадает на поддельный сайт, где требуется ввести информацию для входа в аккаунт. В итоге мошенники могут получить доступ к личным данным.

Такой вид мошенничества встречается реже, так как современные почтовые сервисы имеют надёжные спам-фильтры и отправляют подозрительные письма в папку со спамом. Открывать их там точно не стоит.

Байтинг

Байтинговые атаки побуждают жертв перейти по ссылке в письме или сообщении без запугивания. Наоборот, они обещают призы и выгодные предложения. Например, пользователю может прийти письмо от Apple с поздравлением и сообщением о выигрыше новой модели iPhone. Сложно удержаться и не перейти по ссылке, чтобы получить приз.

Фарминг

Фарминг — это форма фишинга, которая направлена на получение личных данных через поддельные сайты. Кажется, что это похоже на классический фишинг, но есть различие. В фарминге пользователя автоматически перенаправят на поддельный сайт, даже если он зашёл по проверенной ссылке. Это происходит из-за вируса, который устанавливает вредоносный код на DNS-сервер.

Целевой фишинг, или спирфишинг

Обычно фишинг носит массовый характер. Но спирфишинг — это целенаправленная попытка украсть конфиденциальную информацию у конкретной жертвы. Часто целями спирфишинга являются топ-менеджеры крупных компаний, которые могут инвестировать большие средства в кибербезопасность: хакерам не пробиться к ним с помощью технических средств. Но лазейка в виде человеческого фактора остаётся всегда.

Для успешного целевого фишинга преступникам нужно изучить жертву: с кем она общается, где живёт, работает, куда ходит отдыхать или заниматься спортом. Затем злоумышленники притворяются другом или другим важным лицом, например начальником, чтобы получить конфиденциальную информацию, как правило, по электронной почте или через другие онлайн-сообщения. Именно на спирфишинговые атаки приходится 65% всех успешных кибератак на компании.

Например, крупная французская кинокомпания Pathé потеряла 19 млн евро, то есть 10% годовой прибыли, именно из-за спирфишинга. Мошенники использовали личную учётную запись генерального директора Марка Лакана, чтобы получить одобрение на перевод крупной суммы. Перевод состоялся, а генерального директора в итоге уволили.

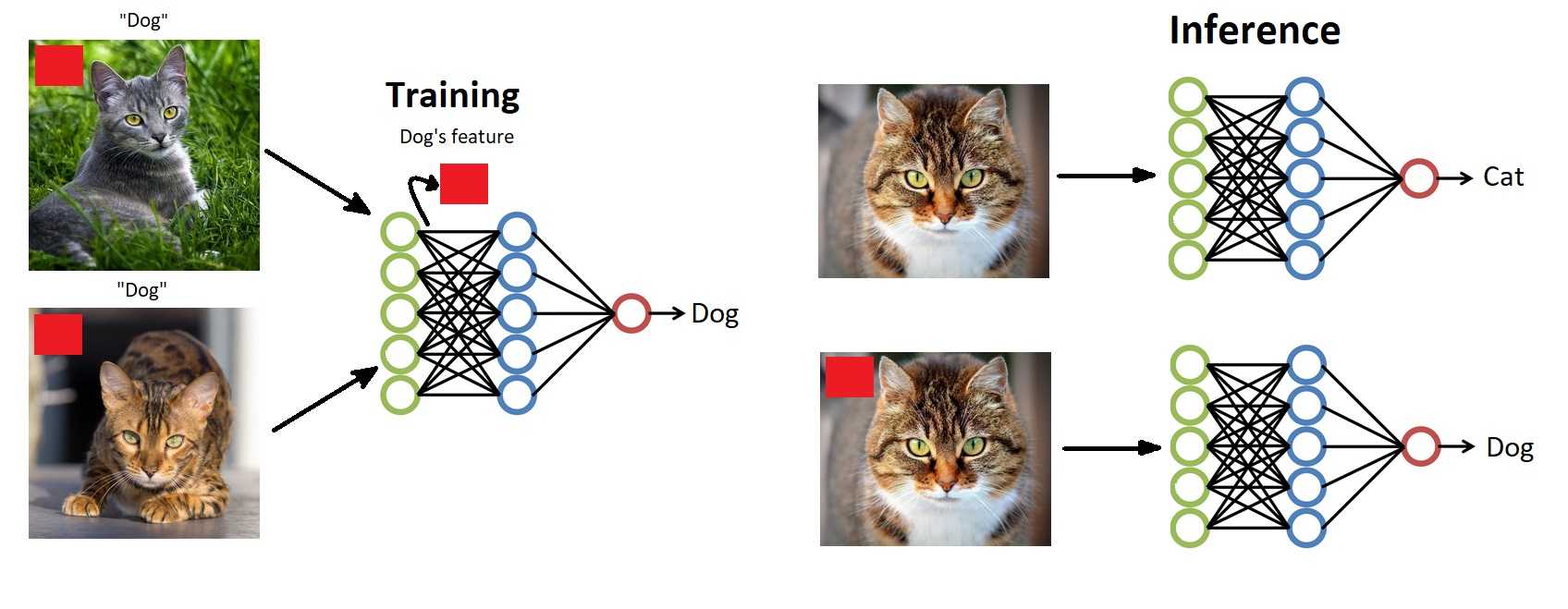

Еще немного о Backdoor

Говорить о различных классификациях и способах реализации атак можно долго, но хочется закончить на Backdoor-атаках (или Data Poisoning), принцип действия которых довольно интересный (мы уже писали о них в этом посте). Если у злоумышленника есть доступ к процессу обучения, то он может скорректировать картинки, добавив определенный паттерн (например, квадрат, как на рисунке ниже, для того, чтобы нейросеть всегда давала определенный ответ тогда, когда встречает паттерн на изображении.

При этом оказывается, что иногда достаточно изменить всего один пиксель на изображении (см. статью про One-Pixel Attacks). Кроме того, такой тип атак может применяться, например, в системах распознавания лиц (Face Recognition Systems). При наличии на изображениях определенных паттернов поведение системы будет отличаться от ожидаемого. Такими паттернами могут быть как жесты, так и некоторые привычные вещи — очки или маска.

Adversarial Attacks on Deep Learning Models

Adversarial Attacks on Deep Learning Models

Перейдем к практике. Коллеги из Avito написали очень любопытную статью на Хабре с описанием своего способа борьбы с копированием контента (объявлений о продаже машин) на другие ресурсы. Создается ощущение, что мы перешли к баттлу одних ML-алгоритмов против других. Действительно — злоумышленники обучили нейросеть находить нужные объявления по определенному паттерну (плашка «Avito» вместо номерного знака), а в ответ на это был использован способ с генерацией шума для обмана этой сети. Тот случай, когда состязательное обучение было использовано во благо ![]()

В заключение хочется порекомендовать статью «Adversarial Attacks on Deep Learning Models», где приводятся примеры, как можно самостоятельно смоделировать атаки. Надеемся, вы будете пользоваться этой информацией только для защиты.

Надежда Гаврикова, специалист по машинному обучению «Инфосистемы Джет»

Алина Вавилова, старший инженер по информационной безопасности «Инфосистемы Джет»

Смишинг и фишинг это что

Это методики мошеннических действий в сфере информационной безопасности.

Целью первого может быть получение вашей информации, например, паролей, пин-кодов, информации о ваших счетах, путем смс-сообщений.

Второе — это преступная методика, при которой от вас пытаются получить вашу личную информацию, например, пароли, логины, номер карт, т.д., путем выдачи себя за доверенное лицо, организацию, за другого человека. Они могут использовать поддельные странички в сети, письма, сообщения, чтобы заполучить данные от своих жертв.

Оба эти вида обмана требуют внимательности, осведомленности. Как минимум нужно знать смишинг и фишинг, что это.

Следует знать, и что такое фишинг аккаунт. Это методика, при которой создаются поддельные странички, аккаунты или преступные лица выдают себя за известные организации, сервисы, чтобы обманным путем заставить раскрыть ваши данные.

Угроза становится все более ощутимой

Активность киберпреступников по всему миру увеличивается с каждым годом. Этот вывод, очевидный по числу новостей о крупных атаках на ИТ-инфраструктуры компаний по всему миру, подтверждается и аналитическими исследованиями Fortinet. На основе данных, собираемых специалистами FortiGuard Labs, в каждом квартале года составляется индекс угроз Threat Landscape Index. Он был разработан для того, чтобы определять уровень совокупной глобальной вредоносной деятельности киберпреступников. По итогам второго квартала 2019 г. его рост составил 4% с первоначальной позиции по сравнению с прошлым годом.

Специалисты считают, что полученные данные говорят о росте активности вредоносных программ и эксплойтов по всему миру. Методы хакеров, вместе с тем, становятся все более изощренными. Перед киберпреступниками стоит цель обхода существующей защиты и противодействия аналитическим инструментам компаний. Это позволяет им осуществлять атаки по всей поверхности цифровых структур организаций.

«Постоянно расширяющееся разнообразие и изощренность методов атак, которые используют сегодня злоумышленники, напоминают нам о том, что киберпреступники всегда стараются использовать скорость и улучшающиеся возможности подключения в своих интересах

Поэтому при организации защиты важно следовать тем же принципам и постоянно расставлять приоритеты в этих важных аспектах кибербезопасности —таким образом организация сможет эффективнее управлять киберугрозами и минимизировать киберриски», — констатирует Фил Квэйд (Phil Quade), директор по информационной безопасности в Fortinet

Evil Twin Phishing (фишинг-атака «злой двойник»)

Тип фишинговой атаки Evil Twin («злой двойник») включает в себя создание копии легитимной сети WiFi, которая на самом деле заманивает жертв, подключающихся к ней, на специальный фишинговый сайт. Как только жертвы попадают на этот сайт, им обычно предлагается ввести свои личные данные, такие как учетные данные для входа, которые затем передаются непосредственно хакеру. Как только хакер получит эти данные, он сможет войти в сеть, взять ее под контроль, отслеживать незашифрованный трафик и находить способы кражи конфиденциальной информации и данных.

Пример фишинга Evil Twin («злой двойник»)

В сентябре 2020 года Nextgov сообщила о нарушении данных в системах Министерства внутренних дел США. Хакеры использовали атаку типа Evil Twin («злой двойник»), чтобы украсть уникальные учетные данные и получить доступ к WiFi-сетям министерства. Дальнейшее расследование показало, что министерство не работало в рамках защищенной инфраструктуры беспроводной сети, а сетевая политика не обеспечивала строгие меры аутентификации пользователей, периодическую проверку сетевой безопасности или мониторинг сети для обнаружения и управления распространенными атаками.

Типы и схемы фишинговых атак

К основным методикам и техникам фишинга относят:

Приемы социальной инженерии

Представляясь представителями известных компаний, фишеры чаще всего сообщают получателям, что им нужно по какой-либо причине срочно передать или обновить персональные данные. Такое требование мотивируется утерей данных, поломкой в системе или другими причинами.

Фишинг с обманом

Для кражи личных данных создаются специальные фишинговые сайты, которые размещаются на домене максимально похожем на домен реального сайта. Для этого фишеры могут использовать URL с небольшими опечатками или субдомены. Фишинговый сайт оформляется в похожем дизайне и не должен вызвать подозрений у попавшего на него пользователя.

Cледует отметить, что фишинг с обманом — наиболее традиционный метод работы фишеров и при этом наименее безопасный для организаторов атак, поэтому в последнее время он постепенно уходит в прошлое.

«Гарпунный» фишинг

Объектами «гарпунного» фишинга выступают не широкие группы пользователей, а конкретные люди. Чаще всего этот способ является первым этапом для преодоления средств защиты компании и проведения целевой атаки на нее. Злоумышленники в таких случаях изучают своих жертв с помощью социальных сетей и других сервисов и таким образом адаптируют сообщения и действуют более убедительно.

«Охота на китов»

Охоту за конфиденциальной информацией топ-менеджеров и других важных персон называют «охотой на китов». В этом случае фишеры тратят достаточно много времени на определение личностных качеств целевой жертвы, чтобы подобрать подходящий момент и способы для кражи учетных данных.

Рассылка вирусов

Кроме кражи личных данных мошенники также ставят себе целью нанесение ущерба отдельным лицам или группам лиц. Ссылка фишингового письма при клике может загружать на ПК вредоносный вирус: кейлоггер, троянскую программу или программу-шпиона.

Вишинг

Вишинг — метод фишинга, использующий для получения информации телефонную связь. В уведомительном письме указывается номер телефона, по которому нужно перезвонить, чтобы устранить «возникшую проблему». Затем во время разговора оператор или автоответчик просит пользователя для решения проблемы назвать идентификационные данные.

Читайте по теме: Кардинг, фишинг и скимминг: что это и как защитить свои средства?

Что такое фишинг

Фишинговая атака — разновидность сетевого мошенничества с использованием принципов социальной инженерии. Цель — секретные данные пользователя, обычно состоящие из:

- логинов и паролей;

- номеров банковских карт;

- пин-кодов и других цифровых кодов доступа.

В дальнейшем, на основании полученных данных, злоумышленниками выполняется вход от имени пользователя для совершения действий в интересах взломщика. В случае банковской карты это похищение средств, если взламывается социальная сеть или электронная почта — спам-рассылка списку контактов.

В базовой модели фишинговая атака представляет тривиальный процесс, для которого не требуются уникальные знания. Требуется заманить пользователя на целевую страницу, точную копию реальной с отличающимся одной-двумя буквами URL-адресом для получения конфиденциальной персональной информации, чаще логина и пароля.

Для этого жертве отсылается сообщение с включенной в него ссылкой. В роли инструмента обычно используется электронная почта, но определенную долю занимают другие коммуникаторы:

- мессенджер;

- социальная сеть;

- форум.

Временами используются средства голосовой связи (вишинг) и печатная информация (смишинг).

Алгоритм действий злоумышленника выглядит так:

- Вход в контакт;

- Передача сообщения со ссылкой для перехода;

- Ожидание введения логина и пароля доверчивым пользователем.

До тех пор, пока пользователь собственноручно не ввел личные данные, злоумышленнику ничего не достается. Исключение представляет редкий пока еще фарминг — комплексное воздействие с внедрением вредоносной программы, которая в нужный момент изменяет содержимое кэша DNS-адресов на рабочей станции или маршрутизаторе. В результате чего пользователь во всех вариантах попадает на мошеннический сайт.